Due recenti ondate di ransomware che hanno preso di mira le aziende israeliane sono state ricondotte ad hacker iraniani, dicono diverse fonti.

Gli attacchi di ransomware sono in corso da metà ottobre, sono aumentati questo mese e si sono ripetutamente concentrati su obiettivi israeliani.

Le aziende israeliane di tutte le dimensioni sono state prese di mira da hacker che utilizzano i ceppi ransomware Pay2Key e WannaScream .

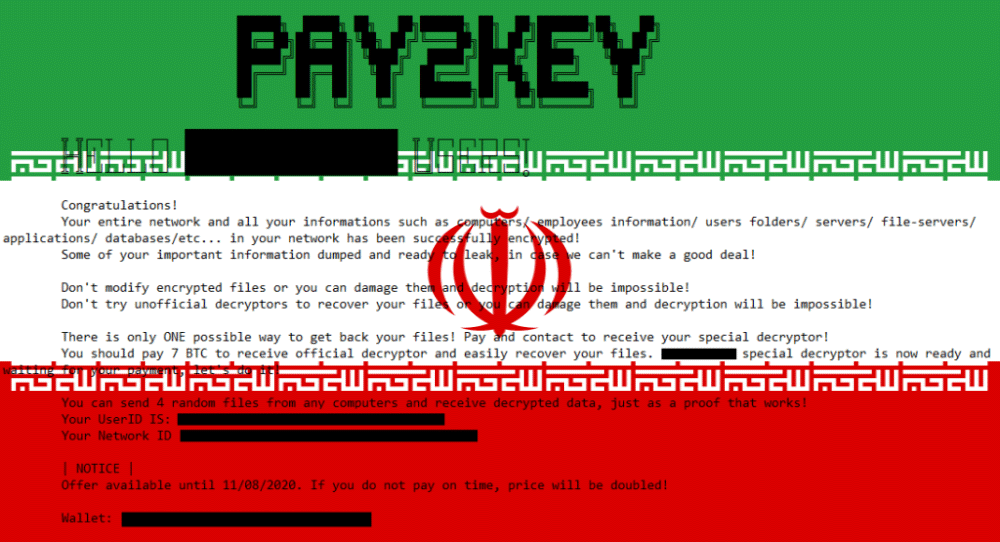

Gli hacker hanno violato le reti aziendali, hanno rubato i dati aziendali, i file crittografati e hanno chiesto enormi pagamenti per fornire una chiave di decrittazione.

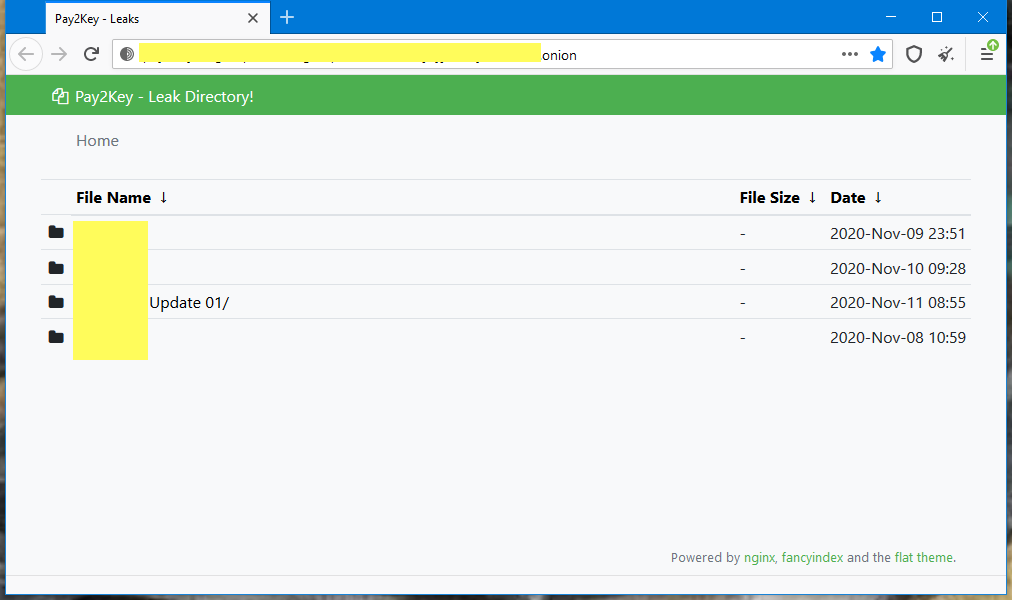

Inoltre, aggiungendo a questa tattica, questa settimana, la banda di ransomware Pay2Key ha anche lanciato una “directory leak” sul dark web dove il gruppo sta ora facendo trapelare i dati rubati alle aziende che si sono rifiutate di pagare la richiesta di riscatto, come dichiara Ram Levi, Fondatore e CEO di Konfidas, una società di consulenza sulla sicurezza informatica con sede in Israele.

Gli attacchi Pay2Key sono un caso curioso perché, a differenza della maggior parte delle altre operazioni di ransomware che si svolgono oggi, questi attacchi si sono ripetutamente e principalmente concentrati sull’infezione delle aziende israeliane.

Gli attacchi con il ransomware WannaScream sono stati individuati in tutto il mondo, ma Omri Segev Moyal, fondatore e CEO della società di sicurezza israeliana Profero, ha dichiarato che questo ransomware è attualmente disponibile tramite un modello Ransomware-as-a-Service (RaaS) e il gruppo che noleggia il ransomware dai suoi creatori prende di mira in particolare le aziende israeliane.

I PAGAMENTI DEL RISCATTO RICONDUCONO ALL’IRAN

Profero, che è una delle società di sicurezza locali che attualmente forniscono servizi incident response (IR) alle numerose società israeliane attaccate, ha detto oggi di aver monitorato diversi pagamenti effettuati da società israeliane verso Excoino, uno scambio di criptovaluta con sede in Iran.

“La sofisticazione complessiva delle ondate di ransomware WannaScream e Pay2Key è molto nella media. Il basso livello di sofisticazione con Pay2Key ci ha permesso di monitorare facilmente il flusso di bitcoin”, ha detto Moyal.

“Il nostro team ha individuato una strategia di uscita presso Excoino, uno scambio di criptovaluta con sede in Iran. Questo atto è molto raro per i principali operatori di ransomware”, ha aggiunto il dirigente di Profero.

“Un operatore esperto passerà attraverso servizi di mixaggio, scambiando valute diverse tramite scambi secondari di Binance come ChangeNow, o altri scambi meno familiari come coin2cards.

“Non abbiamo visto nessuno di questi in questo caso. Questo potrebbe indicare l’origine degli aggressori, anche se può essere una falsa bandiera come tutti sappiamo nel nostro settore”.

Le scoperte di Profero e i collegamenti tra Pay2Key e un hacker con sede in Iran sono stati confermati oggi anche da Check Point.

Check Point, che ha individuato per la prima volta l’ondata di ransomware Pay2Key la scorsa settimana, ha in programma di pubblicare oggi un rapporto approfondito sulle sue ultime scoperte e sui collegamenti iraniani.

Sebbene i pagamenti non siano stati ricondotti a Excoino per gli attacchi WannaScream, altri indicatori nel processo di negoziazione del codice e del riscatto hanno anche portato Moyal e altri a pensare che questo gruppo di ransomware sia gestito anche da un’entità iraniana.

BUG E PERDITA DI DATI PER ALCUNE VITTIME

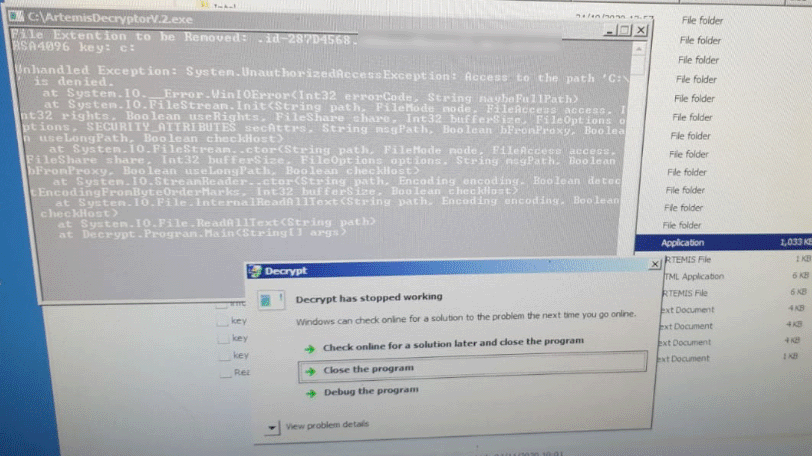

La valutazione di Moyal secondo cui sia Pay2Key che WannaScream sono operazioni non sofisticate è stata confermata anche da prove di incidenti del mondo reale.

Ad esempio, in alcuni dei primi incidenti Pay2Key, i server di comando e controllo del ransomware non hanno rilasciato una chiave di decrittazione ad alcune vittime che hanno pagato la richiesta di riscatto, lasciando le aziende incapaci di recuperare i propri file.

Nel caso di WannaScream, anche il decrypter ransomware, l’app che le vittime ricevono per decrittografare i propri file dopo aver pagato la richiesta di riscatto, ha generato errori in alcuni casi, impedendo alle aziende di recuperare i propri dati anche dopo aver effettuato i pagamenti.

Negli ultimi mesi, sia Israele che Iran si sono accusati a vicenda di effettuare attacchi informatici l’uno contro l’infrastruttura critica dell’altro [ 1 , 2 , 3 ].

Al momento in cui scriviamo, non ci sono prove ufficiali che colleghino né Pay2Key né gli attacchi WannaScream avvenuti in Israele a un’entità governativa iraniana al di là di ogni dubbio. Tuttavia, la porta è stata lasciata aperta per future indagini.