PulseRAT: il RAT .NET che usa Google Sheets come C2 e sfrutta il partenariato India-EAU come esca geopolitica

9 Giugno 2026 Dario Fadda

Polyfill.io torna attivo nel 2026: pop-up di login sospetti colpiscono Toshiba, Muji e Samsung

8 Giugno 2026 Dario Fadda

Luna Moth incassa 20 milioni di dollari da Weil Gotshal & Manges: il gruppo entra fisicamente negli uffici per rubare dati

8 Giugno 2026 Dario Fadda

VerdantBamboo (UNC5221): il gruppo APT cinese che resta invisibile per 18 mesi con tre backdoor inedite

7 Giugno 2026 Dario Fadda

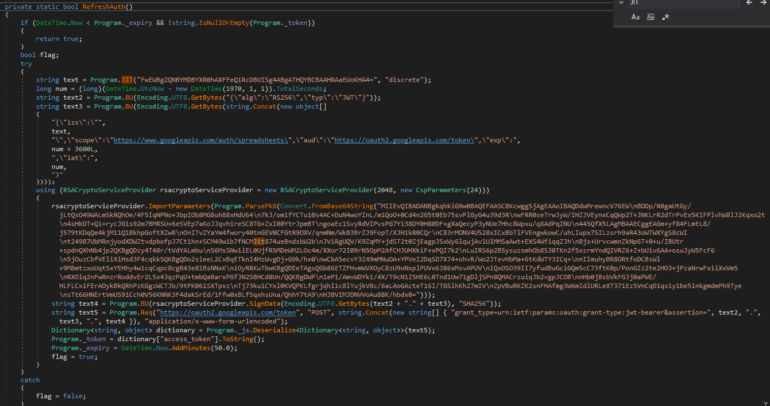

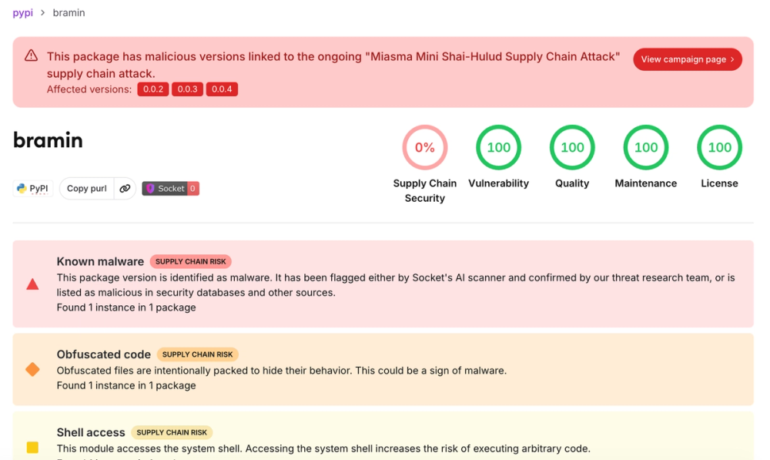

Campagna Hades colpisce PyPI: 37 pacchetti malevoli della famiglia Shai-Hulud/Miasma rubano credenziali sviluppatori

7 Giugno 2026 Dario Fadda

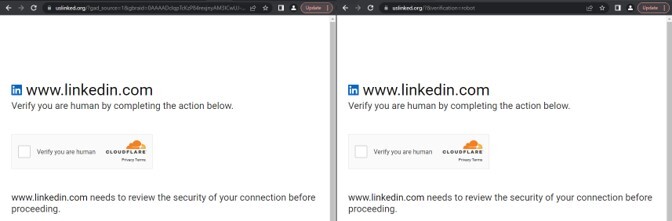

ClickFix si mette in cerca di lavoro: falsi annunci LinkedIn e Indeed per distribuire CastleLoader e RAT Python

5 Giugno 2026 Dario Fadda

Spie cinesi su LinkedIn: il Five Eyes documenta le campagne di recruiters falsi dell’intelligence militare di Pechino

5 Giugno 2026 Dario Fadda

Sophos scopre il laboratorio AI per testare l’evasione degli EDR: così il ransomware si evolve

5 Giugno 2026 Dario Fadda

Ciao Carola

3 Giugno 2026 Dario Fadda

DriveSurge e il sistema zTDS: migliaia di siti dirottati per distribuire ClickFix e FakeUpdates su Windows e macOS

3 Giugno 2026 Dario Fadda

Gamaredon sfrutta CVE-2025-8088 in WinRAR per distribuire GammaWorm e GammaSteel contro l’Ucraina

3 Giugno 2026 Dario Fadda

Miasma colpisce Red Hat: 33 pacchetti npm avvelenati per rubare credenziali cloud e segreti CI/CD

2 Giugno 2026 Dario Fadda

:: voci dal network ::

CVE-2026-23111: Linux Kernel nftables Use-After-Free Enables Root Privilege Escalation — Public Exploit Available

9 June 2026 securebulletin.com