Data Breach

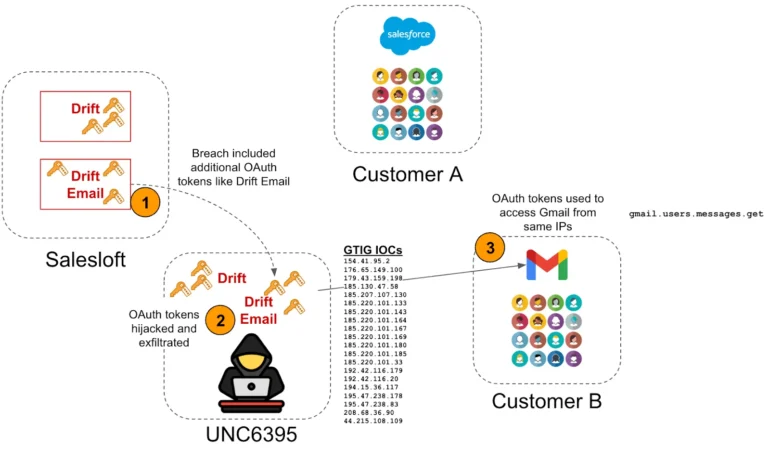

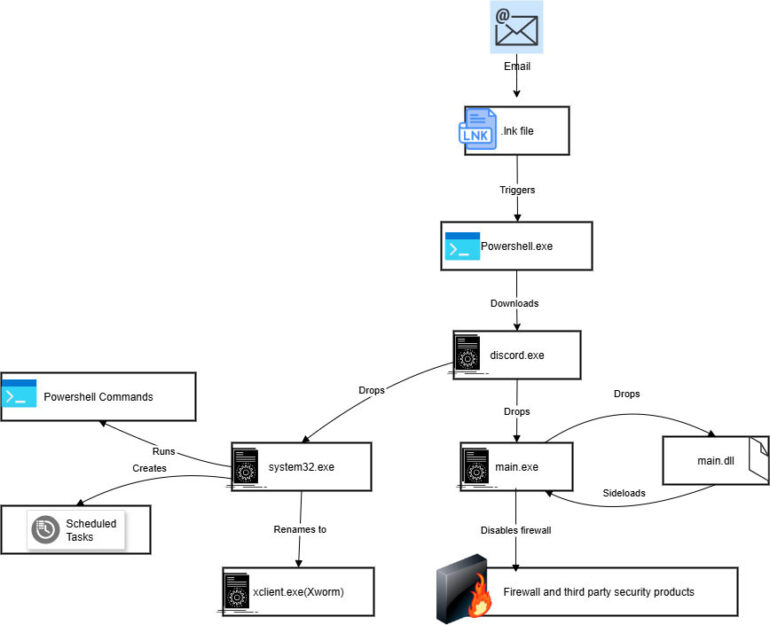

Salesforce-Salesloft Drift, il breach si allarga: colpiti anche Proofpoint, SpyCloud, Tanium e Tenable. Spuntano strumenti di tracking

5 Settembre 2025 Dario Fadda

La scia di danni lasciata dall’attacco alla piattaforma di Salesforce attraverso l’integrazione compromessa di Salesloft Drift continua ad allargarsi, e...