ResidentBat e il malware sul traghetto italiano nella nuova guerra ibrida dello spyware

18 Dicembre 2025 Dario Fadda

Sanità cyber risk: l’attacco a ASL 1 de L’Aquila? Ora i pazienti chiedono il risarcimento

16 Dicembre 2025 Dario Fadda

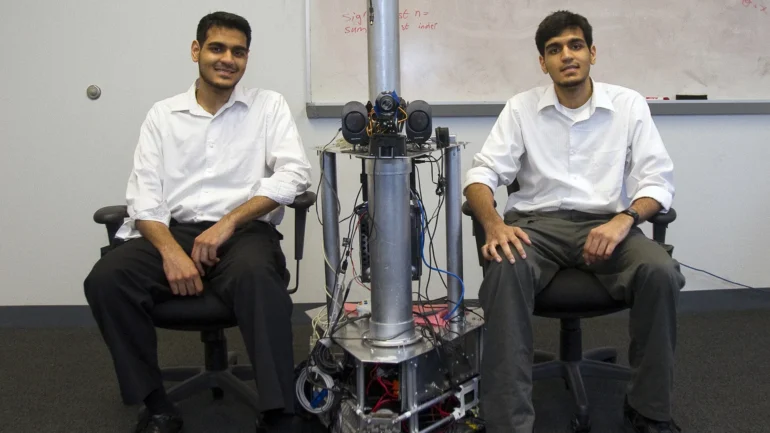

I gemelli hacker che cancellarono i database del governo USA

9 Dicembre 2025 Dario Fadda

Il mercato dello spyware: come Intellexa sopravvive alle sanzioni e continua a colpire

7 Dicembre 2025 Dario Fadda

Dentro la finta normalità dei developer di Lazarus: un APT che lavora in smart working

5 Dicembre 2025 Dario Fadda

La fine di Cryptomixer: come Europol ha svuotato la lavatrice da 1,3 miliardi in criptovalute

2 Dicembre 2025 Dario Fadda

Databreach Mixpanel: quando un fornitore terzo mette a rischio i dati degli utenti API di OpenAI

28 Novembre 2025 Dario Fadda

Polonia, arrestato cittadino russo per attacchi informatici a reti locali

28 Novembre 2025 Dario Fadda

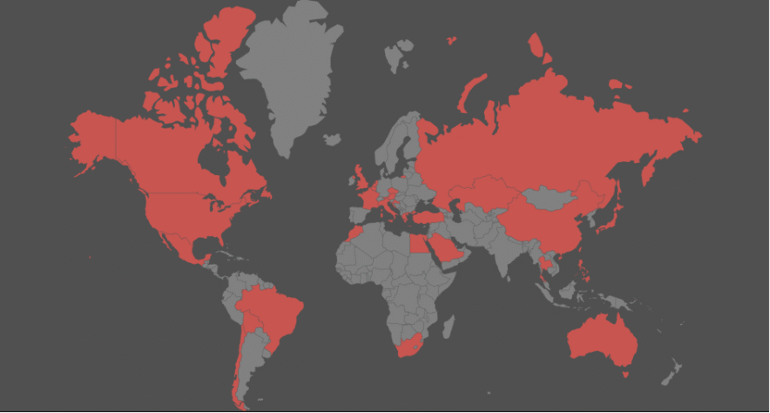

ShadowV2: la botnet che ha sfruttato il caos AWS per colonizzare l’IoT globale

27 Novembre 2025 Dario Fadda

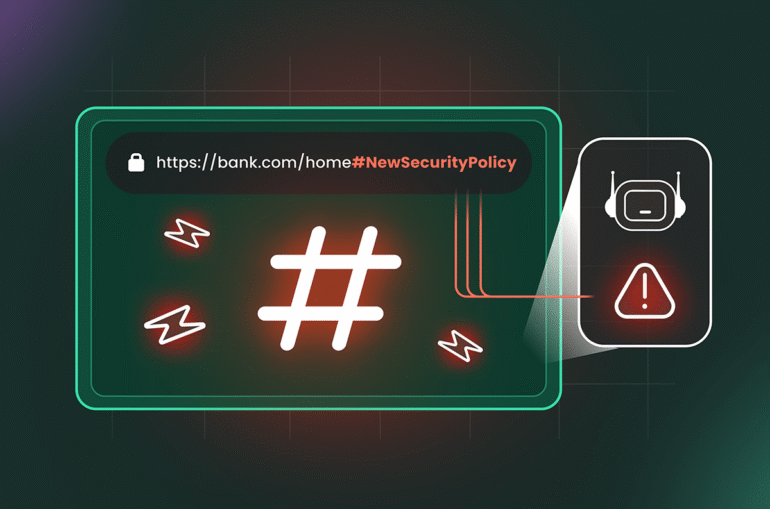

HashJack: quando un cancelletto nell’URL inganna l’IA nel browser

26 Novembre 2025 Dario Fadda

Com groups: come un moderatore è finito dietro le sbarre

23 Novembre 2025 Dario Fadda

TamperedChef: la fabbrica degli avvelenatori di certificati digitali

21 Novembre 2025 Dario Fadda