L’infrastruttura della sanità italiana è visibilmente sotto attacco informatico e su più fronti. Questo fa sicuramente emergere una grave difficoltà a proteggere gli elementi critici dello Stato.

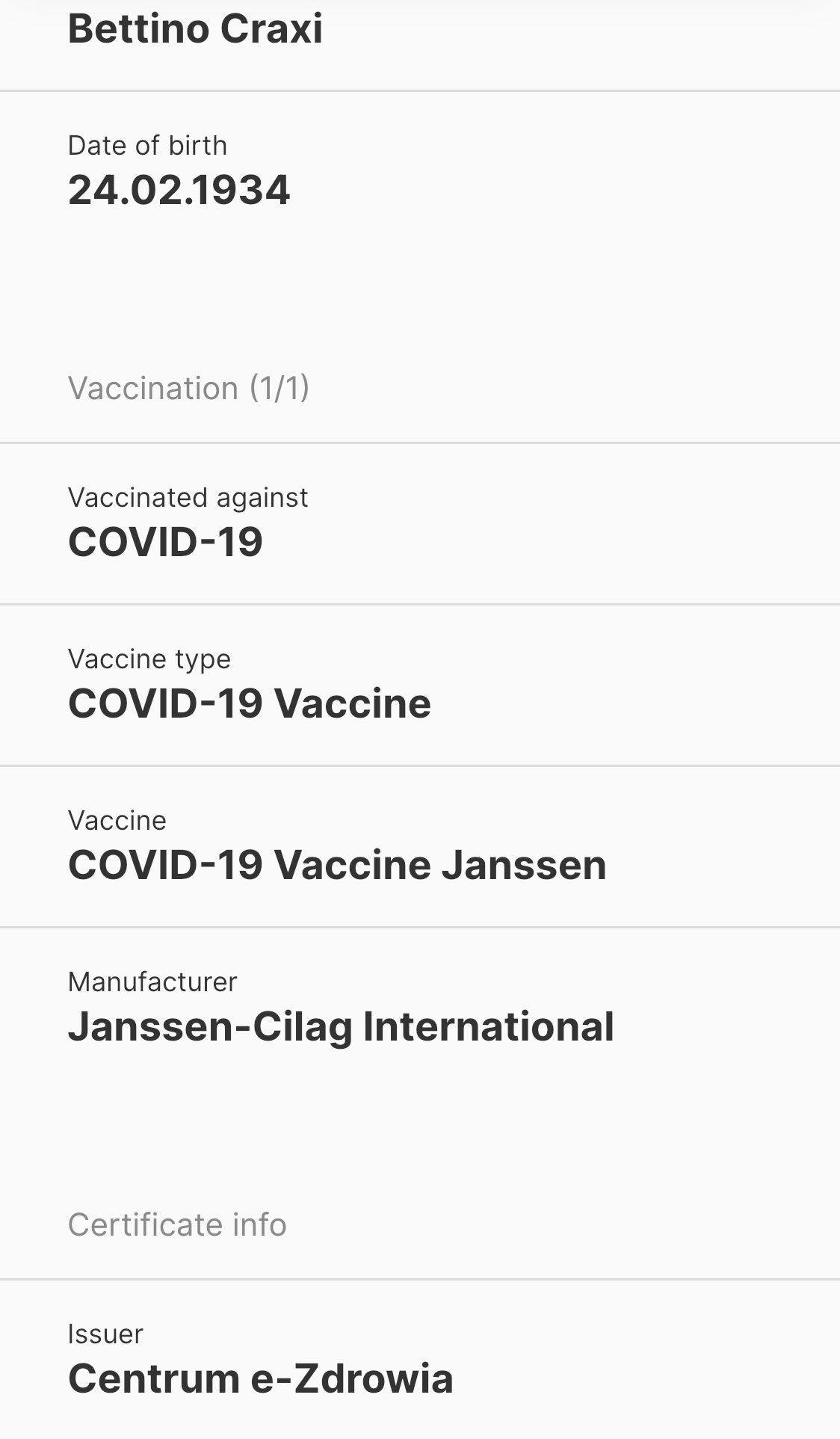

I server che riguardano la sanità pubblica fanno sicuramente parte di un sistema critico di una infrastruttura, che andrebbe decisamente protetto. Da quello che emerge oggi (anche se questi problemi sono già stati ampiamente dibatutti in queste settimane), i Green Pass che sembravano ormai da giorni al sicuro, sono tornati alla deriva con l’apparizione stavolta di Bettino Craxi, valido dalla app di verifica italiana e in tutta UE (stavolta la firma è polacca).

Questa notizia arriva oggi dopo che Sogei ha implementato la cosidetta blacklist per fare in modo che i Green Pass non autentici vengano non riconosciuti. Sul forum RF oggi, nonostate i controlli arriva questo Green Pass perfettamente valido, difficile a questo punto che si tratti di soliti medici (autorizzati), che eseguono questo illecitamente. Abbiamo infatti già avuto evidenza in questi giorni di numerose installazioni di pannelli di controllo, non adeguatamente protetti e sfruttabili sotto molteplici vulnerabilità web, sparsi per le regioni italiane.

Perchè parlo di insicurezza dell’infrastruttura?

L’insicurezza dell’infrastruttura arriva dal fatto che contemporaneamente si sta delineando sempre più grave, anche l’attacco al Ministero della Salute, analizzato su questo articolo. Nonchè tutti gli ospedali presi di mira nell’ultimo periodo, ricordando sempre la vicenda Regione Lazio, ancora del tutto irrisolta e sotto indagine.

Tutto fa pensare al furto delle chiavi private (per i Green Pass), come a qualcosa di sempre più reale e preoccupante. Se così succederà, si tratta sicuramente di un duro colpo per l’Italia e per tutta la UE.

In effetti questi eventi danno modo di pensare a come la nostra sanità pubblica viene protetta: ritrovate vulnerabilità pronte per essere sfruttate, sui sistemi del Ministero, da 13 anni, senza che nessuno le corregga (CVE del 2008).

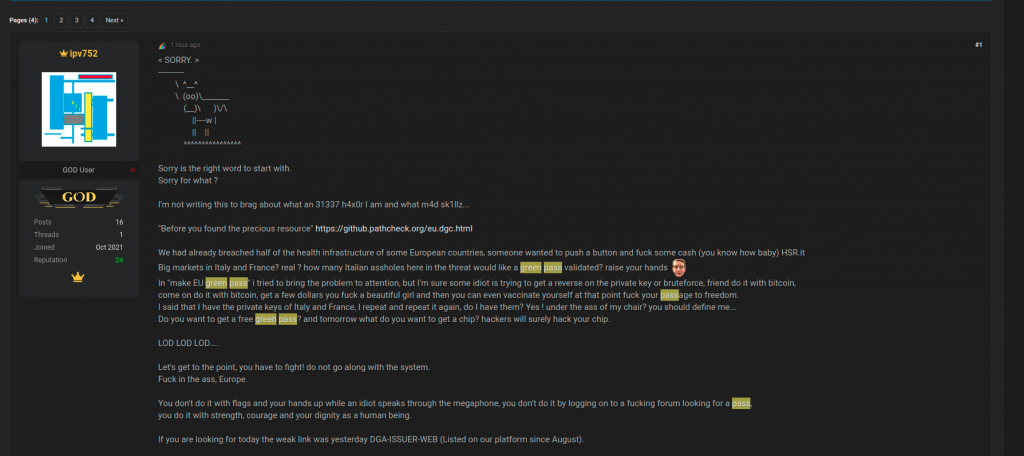

Inoltre internet si sta inondando di avvertenze verso il nostro sistema di sicurezza, come nell’articolo in precedenza, oggi appare un altro post, decisamente indicativo sulla situazione dei pannelli di controllo DGC Europei. Ambiamo imparato che da questi post, nasce sempre da qualcosa di reale. Qui si sostiene duramente la causa dell’esfiltrazione delle chiavi private di Francia e Italia.

Leggendo l’articolo si capisce chiaramente il senso dell’attacco alla UE e all’obiettivo di ridicolizzare le misure intraprese. Si parla di scarsa educazione informatica e scarsa sicurezza.

Il tutto viene accompagnato da un archivio Mega con l’immagine del green pass e un file di testo con il messaggio:

At "52" you tasted the cake.

Then you got lost.

Get back on the road.

Don't expect the keys here.

More than one has them.

FIGHT.

For Italians, not validated on Italy.

BETTINO CRAXI

February 24, 1934, Milan, Italy

Great corrupt Italian.

https://en.wikipedia.org/wiki/Bettino_Craxi E se le chiavi private fossero state rubate?

Uno scenario che metterebbe in ginocchio sicuramente l’Italia e subito dopo anche l’Europa. Perché? Sicuramente perché se i sistemi italiani sono davvero BAD DESIGN come si intuisce da queste prime ricostruzioni, significa che l’educazione digitale nella nostra PA è sicuramente non al passo con i tempi, ma significa anche che le normative europee sono malsane o non sottoposte a rigorosi controlli. Come può una PA italiana (europea) tenere un server esposto a CVE datate, per anni, senza che nessuno intervenga, sanzioni, regoli?

In realtà il discorso non può passare in secondo piano e prevede comunicazioni ufficiali in tempi brevi per chiarirne tutti gli aspetti, anche in un ottica di mediazione sociale in ambito Green Pass, tema già abbastanza sopra le corde, visti gli ultimi avvenimenti in Italia, e in tutti i Paesi europei che si somigliano per direttive antiCovid stringenti.

Questo di oggi è l’ennesimo tentativo di alert che ci arriva dall’underground verso qualcosa di molto sensibile, forse dovremmo iniziare a rivedere le nostre procedure e i nostri sistemi infrastrutturali?

Se davvero dovessero uscire le chiavi private, cosa significherebbe per l’Europa? L’autore del thread sostiene il furto delle chiavi sia dell’Italia che della Francia. Se si segue un rilascio lento, come quello che abbiamo già visto con i Green Pass falsi delle settimane scorse, significa che in poco tempo arriverebbe una doccia fredda per tutte le istituzioni coinvolte. L’argomentazione è sostenuta anche dal fatto che tali chiavi arriverebbero dalla compromissione di backend Regione Lazio (come già trattato da me qui, giorni fa).

Mentre invece nessuno sembra far caso a un dettaglio ricorrente in questi thread e anche in quello di oggi. Spesso un’analisi accurata anche di certe espressioni può aiutare il ragionamento. In questo caso ricorre troppo spesso la dicitura (presente anche nei precedenti post e ripetuta per tutto il thread “Make EU Green Pass“:

LOD LOD LOD...Ma da dove viene? Bhé a questo punto difficile farla passare unicamente come un’espressione o un modo di dire. E’ un chiaro riferimento a Lords of Dharmaraja che abbiamo imparato a conoscere grazie ai Popov Files del 2019 di DDOSecrets, nei quali emerge proprio dalle trascrizioni delle chat di gennaio 2012, il personaggio di Popov (Yama Tough) l’assegnazione del merito per l’hack contro il CNAIPIC italiano di quegli anni. Personaggio che poi si rivelerà come il “braccio dell’esecutore in Pakistan” di LoD.

La verifica del green pass con app italiana e app tedesca.

Per completezza indico qui sotto il JSON che sta dietro questo green pass di oggi, al fine di capirne la chiave di cifratura. Ma se apparisse un green pass firmato da chiave italiana? Di sicuro sarò pronto a fare con voi altre riflessioni.

{

4:1685101990,

6:1635960252,

1:"PL",

-260:{

1:{

"v":[

{

"dn":1,

"ma":"ORG-100001417",

"vp":"J07BX03",

"dt":"2021-10-01",

"co":"PL",

"ci":"URN:UVCI:01:PL:1/2A992C33754A4D379A7F61089485BB75",

"mp":"EU/1/20/1525",

"is":"Centrum e-Zdrowia",

"sd":1,

"tg":"840539006"

}

],

"nam":{

"fnt":"CRAXI",

"fn":"Craxi",

"gnt":"BETTINO",

"gn":"Bettino"

},

"ver":"1.0.0",

"dob":"1934-02-24"

}

}

}

Aggiornamento

- Ore 18.30: viene implementato l’archivio Mega condiviso sul forum con il PDF della vaccinazione di Bettino Craxi. E il Green Pass a quest’ora è ancora valido e funzionante. (PDF)

- 08/11/2021: arrestato a Genova responsabile di attività illecita su contraffazione Green Pass, collegato a gruppo criminale informatico russo.

- 10/11/2021: Inchiesta Green Pass falsi: da Hitler all’arresto di Genova, cosa succede – Parte 1

Argomento delicato ma attuale al quale però non mi sembra si presti adeguata attenzione