Analisi

BlueNoroff e le riunioni Zoom fasulle: come la Corea del Nord usa l’IA e i deepfake per svuotare i portafogli crypto dei CEO

29 Aprile 2026 Dario Fadda

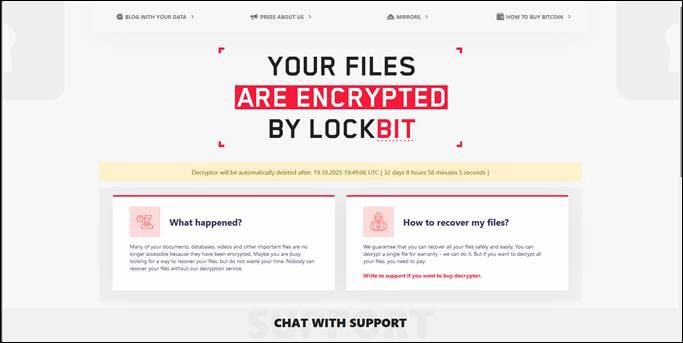

Il gruppo nordcoreano BlueNoroff ha perfezionato un attacco multi-stadio che combina deepfake generati con ChatGPT, finte videochiamate Zoom e tecniche...

Analisi

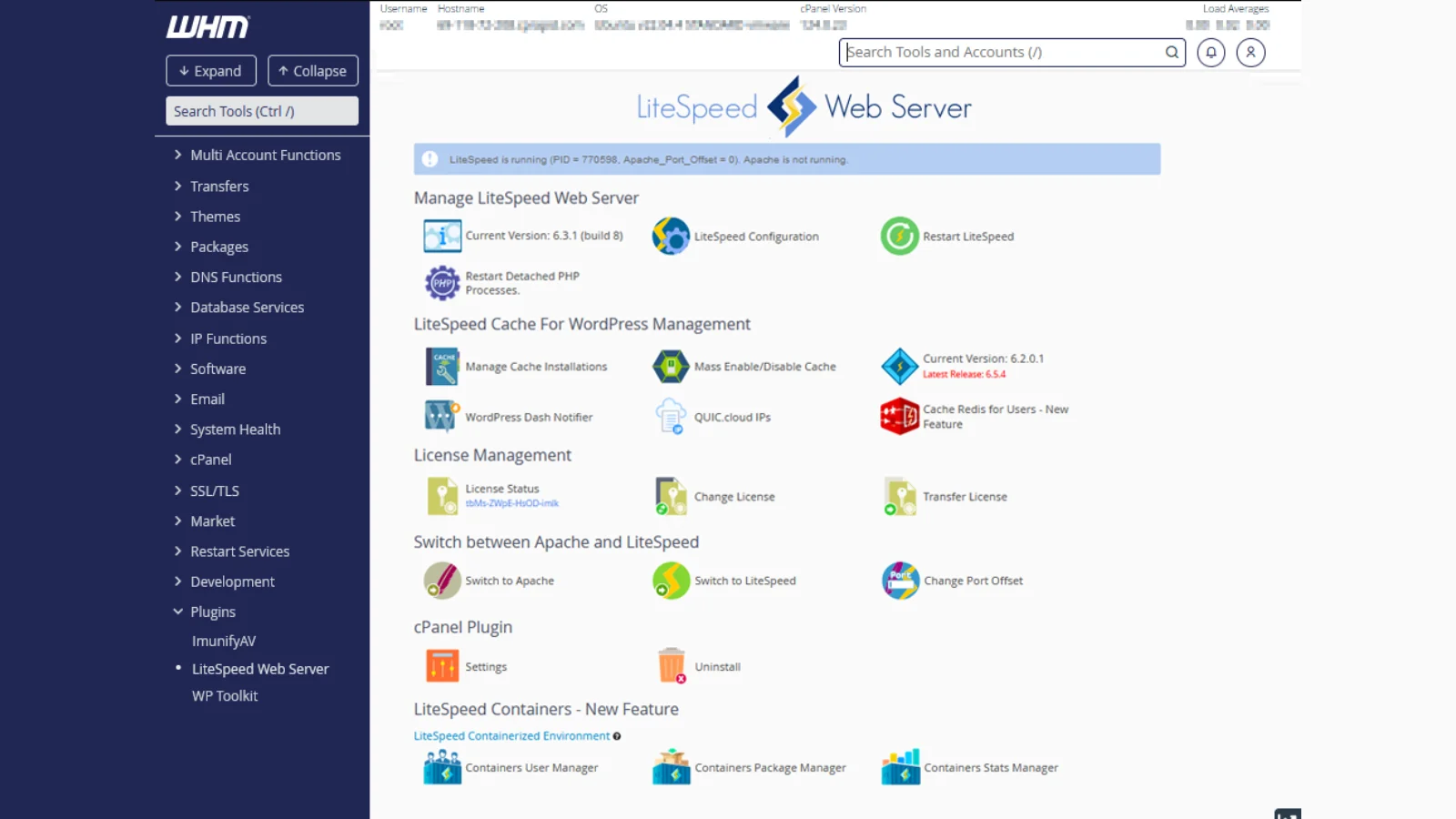

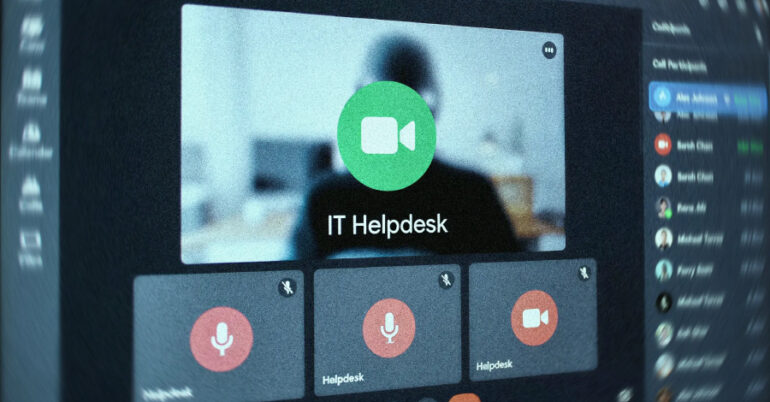

UNC6692 usa Microsoft Teams per distribuire SNOW: email bombing, impersonazione helpdesk e compromissione del dominio Active Directory

27 Aprile 2026 Dario Fadda

Google Threat Intelligence Group e Mandiant hanno documentato UNC6692, un gruppo che usa email bombing e impersonazione del supporto IT...

social engineering

La truffa del falso amico: quando il pericolo arriva in chat

22 May 2026 RSS Feed

La truffa del falso amico: quando il pericolo arriva in chat Sei sul divano dopo il lavoro. Scorri le notifiche...

social engineering

Quell’email di sextortion improvvisa: il panico nella tua casella di posta

8 May 2026 RSS Feed

Quell'email di sextortion improvvisa: il panico nella tua casella di posta Apri la casella di posta per un rapido controllo...

social engineering

Truffe case vacanze: l’illusione dell’annuncio perfetto sui social

30 April 2026 RSS Feed

Truffe case vacanze: l'illusione dell'annuncio perfetto sui social Dopo serate intere passate a scorrere siti di prenotazione senza successo, la...