Un gruppo di scienziati dislocati tra Canada e Stati Uniti ha presentato i dettagli di un nuovo attacco Wi-Peep che sfrutta le falle nel protocollo WiFi 802.11 per localizzare il WiFi dei dispositivi target in uno spazio predeterminato.

Wi-Peep interroga i dispositivi su una rete Wi-Fi utilizzando un nuovo schema di misurazione del tempo di risposta per rilevare tali dispositivi.

Wi-Peep funziona senza alcuna modifica hardware o software sui dispositivi di destinazione e non richiede l’accesso allo spazio fisico in cui sono distribuiti.

L’attaccante falsifica i beacon, fornendo traffico bufferizzato a tutti i client che lo richiedono e rivelando il loro indirizzo MAC.

I frame falsi vengono inviati alla vittima e il tempo di risposta viene utilizzato per la localizzazione.

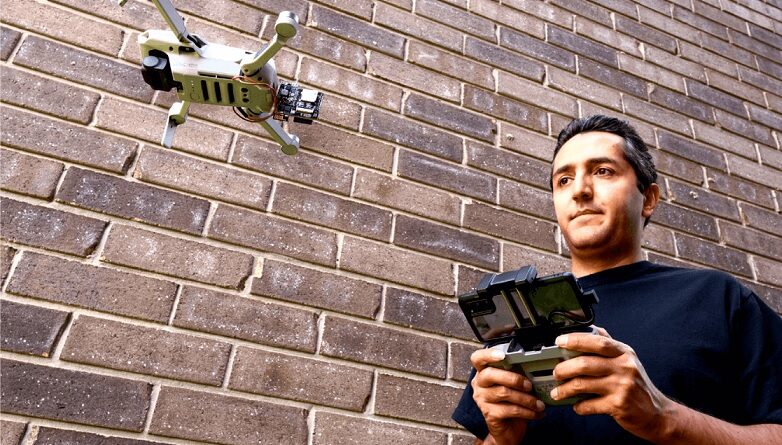

L’attacco può essere effettuato utilizzando il drone portatile DJI mini 2 con a bordo due leggeri chip Wi-Fi: ESP8266 ed ESP32.

Per meno di cento dollari, un aggressore sarà in grado di determinare la posizione esatta delle telecamere Wi-Fi o di altri dispositivi di sicurezza trasmittenti all’interno del perimetro di interesse entro un metro.

La descrizione tecnica (con il paper completo) è presentata qui – PDF.