Gli esperti di sicurezza informatica riferiscono che un gruppo di hacker ha sviluppato un rootkit complesso per eseguire attività backdoor sui sistemi Windows. Come ricorderai, un rootkit è uno strumento dannoso progettato per eludere i meccanismi di sicurezza su un sistema informatico per distribuire attacchi successivi.

Questo nuovo malware, identificato come Moriya, è stato scoperto dai ricercatori di Kaspersky ed è descritto come una backdoor che consente agli autori delle minacce di spiare il traffico di rete sui sistemi interessati e inviare comandi arbitrari agli host compromessi.

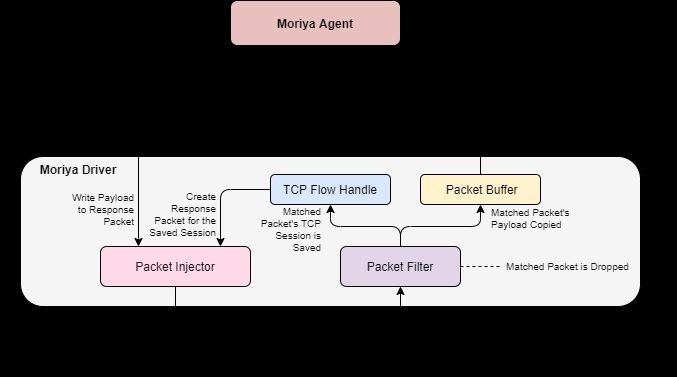

Secondo gli esperti, Moriya consente ai suoi operatori di acquisire e analizzare il traffico di rete in entrata dallo spazio degli indirizzi del kernel di Windows: “Questa backdoor riceve i comandi in modo molto furtivo e attraverso pacchetti personalizzati nascosti nel traffico di rete delle vittime, senza dover comunicare con un server C&C.” I ricercatori affermano che tali campagne stanno diventando sempre più comuni, quindi non è davvero strano vedere tali malware in scenari del mondo reale.

Il malware sarebbe stato implementato sulle reti di almeno 10 organizzazioni, indicando che si tratta di un attacco altamente mirato. Gli aggressori hanno utilizzato sistemi compromessi appartenenti a entità diplomatiche in Asia e Africa, accedendo a risorse impegnate per assumere il controllo delle loro reti e generare persistenza per mesi.

Gli aggressori hanno inoltre implementato strumenti aggiuntivi durante la fase di post-sfruttamento sui sistemi compromessi. Apparentemente, questo ha permesso loro di spostarsi lateralmente sulla rete dopo aver cercato e trovato nuovi host vulnerabili sulle reti delle vittime.

Sebbene i ricercatori non fossero completamente sicuri della paternità di questi attacchi, altri membri della comunità della sicurezza informatica sottolineano che le tattiche, le tecniche e le procedure utilizzate in questa campagna di attacco sono attribuibili a uno dei più importanti gruppi di hacker cinesi.

Infine, Kaspersky ha pubblicato un rapporto più ampio su Moriya e sulle sue capacità di hacking avanzate. Questo è il secondo rapporto di queste funzionalità recentemente rilasciato da Kaspersky; nell’ottobre 2020, la società di sicurezza ha pubblicato un rapporto su UEFI, una variante del rootkit utilizzata in molteplici attacchi contro organizzazioni non governative con sede in Europa e negli Stati Uniti.