Il panorama sempre più affollato del cybercrime, vede emergere shinysp1d3r, una piattaforma ransomware-as-a-service (RaaS) in sviluppo avanzato che sta attirando l’attenzione degli addetti ai lavori per un motivo preciso: non si rivolge ai soliti endpoint Windows o alle condivisioni di rete, ma punta dritto al cuore delle infrastrutture cloud moderne, gli hypervisor VMware ESXi.

Nato nella prima metà del 2025, shinysp1d3r rappresenta un’evoluzione significativa negli strumenti di estorsione digitale. La sua architettura è studiata per infettare e cifrare in modo sistematico gli hypervisor ESXi e i datastore collegati, colpendo così interi ambienti virtualizzati con una precisione chirurgica. Le prime campagne osservate mostrano un modus operandi articolato in due fasi: l’accesso iniziale viene ottenuto attraverso credenziali SSO compromesse o chiavi SSH trafugate, seguito da un modulo secondario progettato per diffondersi lateralmente attraverso cluster ESXi.

Una volta dentro, shinysp1d3r non perde tempo. Enumera tutte le macchine virtuali attive, disabilita la funzionalità degli snapshot – un classico meccanismo di difesa e ripristino – e avvia simultaneamente la cifratura AES-256 di ogni file VMDK. Il risultato è un ambiente virtualizzato completamente bloccato, dove il ripristino senza chiave diventa di fatto impossibile.

Il pannello di controllo offerto agli affiliati è sorprendentemente granulare. Permette di selezionare manualmente i datastore da colpire, specificare le estensioni di file da cifrare e persino configurare il throttling di rete per eludere i sistemi di rilevamento. Gli affiliati possono monitorare in tempo reale lo stato dell’operazione e gestire le trattative con le vittime attraverso un widget di chat integrato.

Anche se ancora in fase di sviluppo, shinysp1d3r ha già suscitato interesse in diversi forum underground, grazie a un’interfaccia di management semplificata e a routine di error handling robuste che consentono di riprendere le cifrature interrotte senza necessità di intervento manuale.

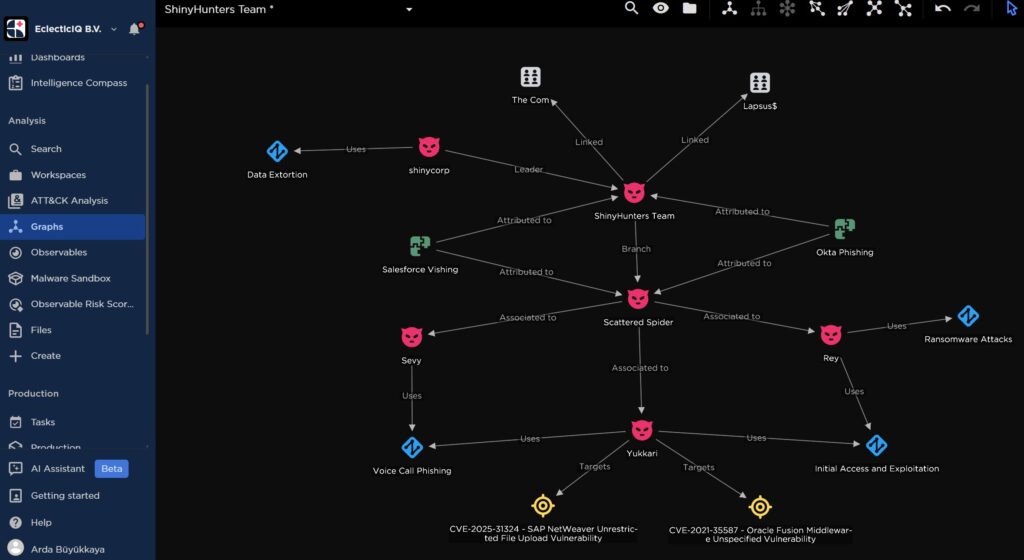

Secondo gli analisti di EclecticIQ, dietro shinysp1d3r ci sarebbe l’infrastruttura e il network di affiliati già collaudati di ShinyHunters, il che lascia presagire una rapida espansione della minaccia una volta che la piattaforma raggiungerà la maturità operativa.

Dal punto di vista tecnico, shinysp1d3r si compone di un loader leggero e un demone di cifratura completo. Il loader è uno shell script position-independent che infetta gli host ESXi via SSH o chiamate API, carica il demone in memoria e ne triggera l’esecuzione senza mai scrivere su disco. Il demone monta quindi ogni datastore con lock esclusivi, sospende le VM in esecuzione per catturare snapshot consistenti in memoria ed esegue un binario di cifratura scritto in Go.

Quest’ultimo impiega thread worker concorrenti per massimizzare la velocità di cifratura senza innescare allarmi prestazionali sull’hypervisor. Gli affiliati spesso iniziano le infezioni raccogliendo chiavi SSH da server di management mal configurati o abusando di token SSO rubati tramite attacchi di vishing.

Una volta autenticati, lo script di loader viene deployato sfruttando la shell busybox integrata di ESXi. Verifica i privilegi necessari, recupera il payload ransomware principale da un server C2 via HTTPS e pulisce i log per cancellare le tracce d’accesso, disabilitando anche l’invio dei syslog verso server esterni.

Il demone itera attraverso ogni percorso datastore sotto /vmfs/volumes, blocca i file usando l’API VOMA di ESXi e applica la cifratura in place. Sfruttando il file locking locale dell’hypervisor, shinysp1d3r garantisce che nessun disco virtuale possa essere modificato o ripristinato, forzando le vittime a scegliere tra il recupero da backup offline – ammesso che esistano – o il pagamento del riscatto.

La sofisticatezza tecnica e la focalizzazione su infrastrutture critiche come gli ambienti VMware suggeriscono che shinysp1d3r non sia l’ennesimo ransomware generico, ma uno strumento specializzato per colpire organizzazioni con ambienti virtualizzati di grandi dimensioni. La sua comparsa segna un ulteriore step nell’evoluzione del cybercrime, sempre più orientato verso target ad alto valore e impatto.