Nel tentativo di porre fine a due vulnerabilità critiche “zero-day” che sono state sfruttate durante il recente evento di hacking Pwn2Own Vancouver 2024, Mozilla ha rilasciato aggiornamenti di sicurezza urgenti per il suo browser web Firefox.

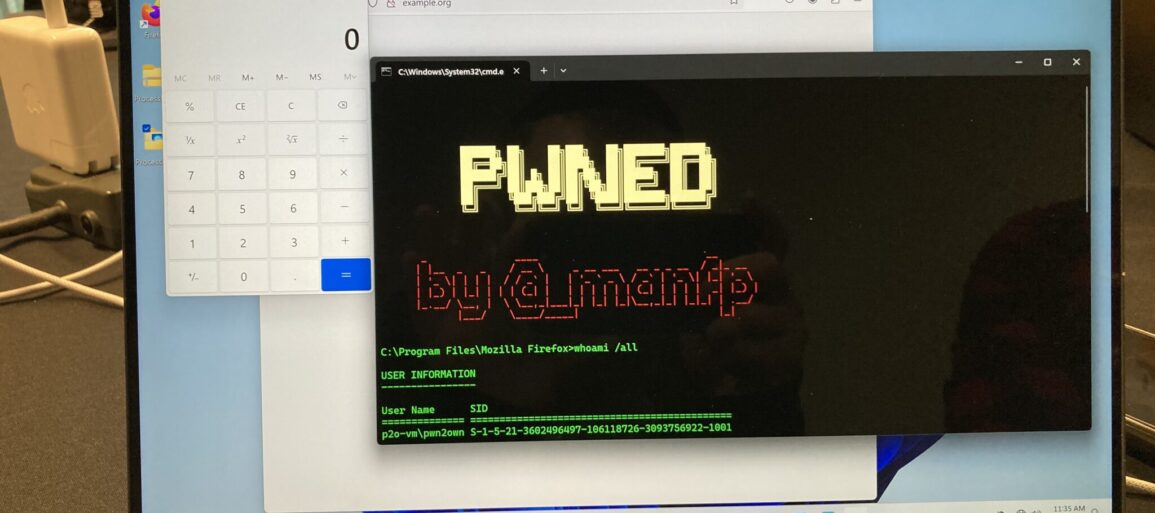

Le vulnerabilità, identificate come CVE-2024-29944 e CVE-2024-29943, sono state scoperte e sfruttate dal ricercatore di sicurezza Manfred Paul, noto come @_manfp. Quest’ultimo ha dimostrato la loro pericolosità concatenando abilmente due falle nel browser, guadagnandosi un premio di $100.000 e 10 punti Master of Pwn per il suo impegno.

La CVE-2024-29944, definita come “Scrittura fuori limite”, ha consentito a Paul di manipolare la memoria di Firefox attraverso i gestori di eventi JavaScript, permettendogli di scrivere codice al di là dei limiti previsti. Mentre la CVE-2024-29943, identificata come “Funzione pericolosa esposta”, gli ha fornito l’opportunità di eseguire il suo codice personalizzato, aggirando così i confini protettivi della sandbox di Firefox.

Queste vulnerabilità, se sfruttate con successo, avrebbero potuto permettere agli aggressori di installare malware, rubare dati sensibili e creare backdoor per il controllo remoto dei sistemi compromessi.

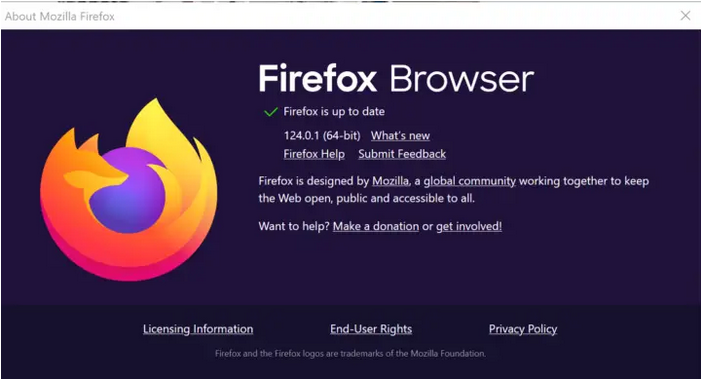

Mozilla ha risposto prontamente a queste minacce, rilasciando le versioni 124.0.1 di Firefox e 115.9.1 di Firefox ESR per risolvere le falle di sicurezza.

Per garantire la protezione dei propri dati e della propria privacy, è fondamentale che tutti gli utenti di Firefox aggiornino immediatamente il proprio browser. Gli aggiornamenti possono essere effettuati manualmente tramite le impostazioni o le informazioni sul browser, o possono essere attivati automaticamente.

L’azione tempestiva di Mozilla dimostra il suo impegno per la sicurezza degli utenti e sottolinea l’importanza di mantenere sempre aggiornati i software per proteggere dai rischi informatici.